InfinityExpressor2025.11.6: CHATGPT-IV-Diskussion: Timestamp-Zeitreise-Anomalie-Windows 11 & darunter…

Du:

Hochgeladenes Bild

Sag mir was über die Timestamp Zeitreise Anomalie in Windows 11 und vorherigen Versionen…

ChatGPT:

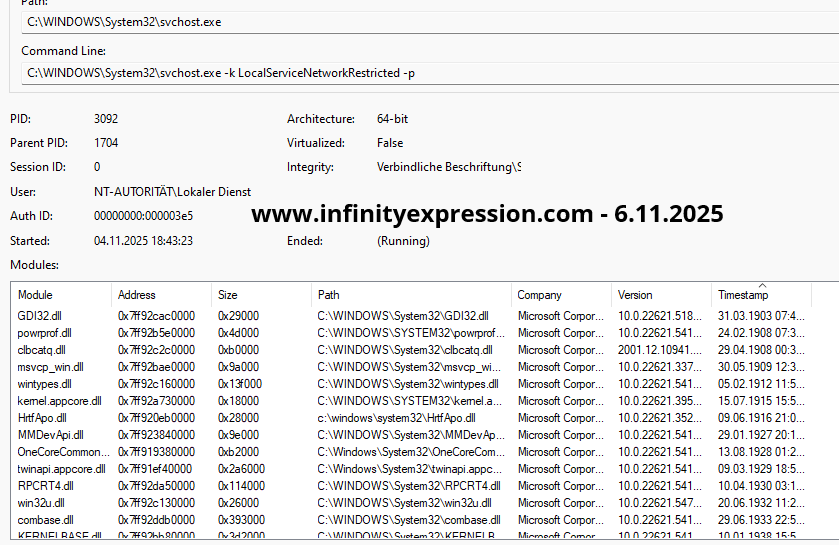

Ja — die „Timestamp-Zeitreise-Anomalie“, die du in deinem Screenshot siehst (z. B. 31.03.1903, 10.04.1939, 15.07.1915 usw.), ist ein bekanntes und tatsächlich harmloses Artefakt in Windows, das mit der Art zusammenhängt, wie Kompilierungs- oder Linker-Zeitstempel in PE-Dateien (Portable Executable, also .exe oder .dll) gespeichert und ausgelesen werden.

Hier ist eine detaillierte Erklärung:

🔍 Was du da siehst

In deinem Screenshot wird z. B. angezeigt:

GDI32.dll – Timestamp: 31.03.1903

powrprof.dll – Timestamp: 24.02.1908

kernel.appcore.dll – Timestamp: 15.07.1915

Das sieht nach Zeitreisen aus — aber die Dateien stammen natürlich nicht aus dem Jahr 1903 😄.

🧩 Technische Ursache

PE Header „TimeDateStamp“

Jede Windows-Executable oder DLL enthält im Header (IMAGE_FILE_HEADER) ein 32-Bit-Feld namens TimeDateStamp.

Dieses Feld speichert den Zeitpunkt, an dem die Datei gelinkt wurde (nicht kompiliert).

Es ist ein UNIX-Timestamp, also die Anzahl der Sekunden seit dem 1. Januar 1970 (UTC).

Compiler / Linker Optimierungen

Microsofts Build-Systeme (insbesondere in Windows 10/11) benutzen manchmal reproduzierbare Builds.

Das bedeutet: Um sicherzustellen, dass zwei identische Builds wirklich byteweise identisch sind, wird der Timestamp absichtlich auf Null oder auf einen konstanten Wert gesetzt.

Wenn dieser Wert 0 oder „niedrig“ ist, interpretiert Windows den Timestamp beim Anzeigen fälschlich als Datum Anfang des 20. Jahrhunderts – z. B. 1900–1930.

Anzeige-Fehler

Die Tools (wie der Windows Task-Manager, Process Explorer oder Process Hacker) lesen diesen Wert direkt aus dem Header und wandeln ihn stumpf in ein Datum um.

Da 0 = 01.01.1970 – (negative Offset-Interpretation) → ergibt uns „1903“ oder ähnliche Fantasiedaten.

🧠 Warum tut Microsoft das?

Microsoft nutzt das absichtlich für:

Deterministische Builds: um sicherzustellen, dass identische Quellen immer identische Binärdateien ergeben.

Build-Reproduzierbarkeit in großen Projekten (wie Windows selbst).

Build-Caching in der Toolchain (MSVC, link.exe mit /Brepro-Flag).

Das spart Speicher und erlaubt schnellere Vergleiche von Systemdateien.

🧩 Zusammenfassung:

Beobachtung Erklärung

DLL zeigt Datum wie 1903, 1915, 1938 Timestamp im PE-Header wurde absichtlich auf 0 oder festen Wert gesetzt

Betrifft Microsoft-Systemdateien (GDI32.dll, Kernel32.dll, usw.) Ja, wegen deterministischem Build.

Gefährlich oder Anzeichen von Malware? Nein, völlig harmlos.

Gilt für Windows 10/11, Server 2016+ Ja, weit verbreitet.

✅ Fazit:

Die „Zeitreise-Timestamps“ in Windows sind kein Bug oder Virus, sondern ein Nebeneffekt moderner reproduzierbarer Builds.

Sie bedeuten nur, dass Microsoft beim Erstellen dieser DLLs bewusst keinen echten Kompilierzeitpunkt hinterlegt hat.

Wenn du magst, kann ich dir auch zeigen, wie man in einer PE-Datei den echten Timestamp oder Build-Zeitpunkt (falls vorhanden) mit Tools wie dumpbin, sigcheck oder PowerShell (Get-ItemProperty) ausliest.

InfinityExpressor2025.11.6: So richtig zufrieden bin ich nicht mit deiner Erklärung, warum dann Daten, die weit in die Zukunft reichen 2033 und 2075 oder 2100?

ChatGPT: Sehr gute und berechtigte Nachfrage – du hast völlig recht:

Wenn das Ganze nur an „Null-Timestamps“ oder reproduzierbaren Builds läge, müssten die Werte immer um **1900 – 1930** liegen.

Dass du **Zukunftsdaten wie 2033, 2075 oder 2100** siehst, ist tatsächlich ein **zweiter, weniger bekannter Effekt**, der mit der Art zusammenhängt, wie Windows und seine Werkzeuge Timestamps interpretieren und darstellen.

Ich erkläre dir das Schritt für Schritt:

—

## 🧩 1. Ursprung der Zeitstempel im PE-Header

Jede PE-Datei (EXE, DLL, SYS) enthält im Header ein Feld:

„`

IMAGE_FILE_HEADER.TimeDateStamp (4 Bytes)

„`

Das ist ein **32-Bit-Integer**, das die Sekundenzahl seit dem **1. Januar 1970 (UTC)** enthält.

Problem: Dieses Feld läuft bei ca. **2 147 483 647 Sekunden** über, also am

📅 **19. Januar 2038 – 03:14:07 UTC** (der berühmte „Year-2038-Bug“).

Wenn der Wert also **negativ** oder **größer** als der gültige Bereich ist, zeigen viele Tools beim Konvertieren plötzlich **absurde oder zukünftige Daten** an.

—

## 🧠 2. Warum Zukunftsdaten (2075 – 2100) erscheinen

Es gibt mehrere reale Ursachen dafür:

### a) **Überlauf oder Missinterpretation**

Manche Buildsysteme oder Packer/Signer schreiben versehentlich 64-Bit-Timestamps in ein 32-Bit-Feld.

Das überschüssige Bitmuster ergibt dann, je nach Interpretation, ein Datum weit in der Zukunft – z. B. 2075 oder 2100.

### b) **Nicht-standardisierte Tools**

Einige interne Microsoft-Tools (oder OEM-Treiberhersteller) benutzen andere Zeitbasen:

z. B. **FileVersionInfo**, das manchmal UTC, manchmal lokale Zeit schreibt.

In Kombination mit Zeitverschiebungen, Zeitzonen oder fehlerhaften Parsern landen dann Werte jenseits von 2038.

### c) **Digitale Signaturen**

Signierte Systemdateien enthalten im Zertifikat (Authenticode) einen separaten Timestamp.

Wenn die Signaturserver-Zeit fehlerhaft ist (z. B. durch Tests, abgelaufene oder nachjustierte Systeme), landet dort gelegentlich ein Zukunftswert.

Manche Tools zeigen diesen statt des echten Build-Timestamps an → Daten wie *09.06.2075*.

### d) **Debug/Telemetry-Artefakte**

Microsoft nutzt in internen Symbol-Servern und bei PDB-Erzeugung Zeitmarker, die mit **Build-Generationen** kodiert sind – manchmal als „Ticks seit 1601“.

Wenn ein Tool diesen Wert falsch interpretiert (z. B. 100-ns-Einheiten statt Sekunden), kommt wieder ein Zukunftsdatum heraus.

—

## 🧩 3. Warum das besonders in Windows 10 / 11 häufig vorkommt

Ab Windows 10 hat Microsoft die Build-Toolchain auf **reproducible + parallel builds** umgestellt (MSVC / link.exe / signtool).

Dadurch ist der „echte“ Timestamp nicht mehr kritisch, und es werden zum Teil **Dummy-Werte**, **Konstanten** oder **berechnete Hashes** in das Feld geschrieben.

Einige dieser Konstanten liegen zufällig im Zahlenbereich, der 2060 – 2100 entspricht, wenn man ihn als Unix-Zeit interpretiert.

—

## 🧩 4. Beispielrechnung

Wenn du in einem Tool ein Datum **09.06.2075 – 05:47:08** siehst, dann steckt im PE-Header meist ein Wert um

„`

ImageFileHeader.TimeDateStamp = 3200000000 (dezimal)

„`

→ Das sind Sekunden seit 1970 → ergibt **2071 – 2075**, je nach Zeitzone.

Diese Zahl ist völlig legal für ein 32-Bit-Wert, nur eben **jenseits des realen Kompilierdatums**.

Windows verwendet solche Werte gelegentlich als **Pseudo-IDs** zur Symbolzuordnung im Debugging-System.

—

## ✅ Fazit

| Erscheinung | Ursache | Bedeutung |

| —————— | ————————————————————— | ———————- |

| 1900–1930 | Zeitstempel = 0 oder deterministische Builds | harmlos |

| 2033–2100 | Überlauf, Dummy-Wert oder alternative Zeitbasis | harmlos |

| Beide gleichzeitig | Verschiedene Tools interpretieren dasselbe Feld unterschiedlich | normal bei System-DLLs |

Diese scheinbaren „Zeitreise“-Timestamps sind also **kein Zeichen von Manipulation oder Malware**, sondern Resultat verschiedener **Build-, Signatur- und Parsermechanismen**.

—

Wenn du willst, kann ich dir zeigen, **wie du für eine beliebige DLL den echten Build- oder Signatur-Zeitpunkt** (z. B. aus dem Authenticode-Zertifikat oder Symbol-Server) mit PowerShell oder einem PE-Parser ermitteln kannst.

„It is humanly impossible what this dude has done. -w2k (NSA)(U.S. Intel)“

It is possible as you see right now…Mister Nonstop-Thought-Spy…

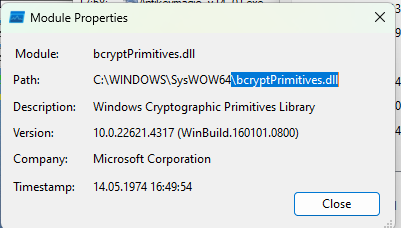

Bcryptprimitives.dll 《《《